Automatyczny skan podatności Twojej infrastruktury IT — stron www, aplikacji webowych, chmury, sieci. Bez instalacji, bez agentów, bez konsultantów. Raport w 48 godzin, w dwóch wersjach: jedna dla zarządu (zagrożenia w złotówkach), druga dla zespołu IT (analiza techniczna).

lub 899 zł netto/msc

— ciągły monitoring (skan co tydzień)

PROCES

PROCES

Strony internetowe i aplikacje webowe

Podatności klasy OWASP Top 10, błędy konfiguracji, ekspozycja paneli administracyjnych

Serwery i porty

Otwarte porty, nieaktualne wersje usług sieciowych, słabe konfiguracje SSL/TLS

Certyfikaty i kryptografia

Wygasające certyfikaty SSL, słabe algorytmy, błędy w łańcuchu zaufania

Konfiguracje pocztowe

Podstawowa weryfikacja rekordów SPF, DKIM, DMARC pod kątem podatności domeny na podszywanie się (spoofing)

Reputacja domeny

obecność na podstawowych listach reputacyjnych i ślady w bazach Threat Intelligence

Cyber Monitoring i Skanowanie to automatyczna, zewnętrzna analiza Twojej infrastruktury — przeprowadzana z perspektywy potencjalnego atakującego, czyli „z internetu”, bez dostępu do wewnętrznych systemów. Skan obejmuje wskazane przez Ciebie zasoby publiczne, które atakujący może namierzyć na podstawie podanej domeny.

Jak to działa?

01

02

03

Otrzymujesz e-mail z linkiem do dwóch raportów. Wgląd w nie ma wyłącznie zalogowany użytkownik. Raport pozostaje dostępny w panelu klienta przez okres aktywnej subskrypcji lub do 12 miesięcy od zakupu w przypadku skanu jednorazowego — możesz go pobrać w dowolnym momencie tego okresu. Z przyczyn bezpieczeństwa raport możesz również usunąć ze swojego konta natychmiast po pobraniu.

rozwiązanie

+ 200 zł

Skan jednej domeny co tydzień + alerty + dostęp do historii

Skan jednej domeny co tydzień + alerty + dostęp do historii

Wszystkie ceny netto. VAT 23% doliczany w koszyku. Subskrypcja odnawia się automatycznie. Anulowanie w dowolnym momencie z poziomu panelu klienta — usługa pozostaje aktywna do końca opłaconego okresu.

W ramach standardowej usługi — tak, wyłącznie publicznie dostępne zasoby. To analiza z perspektywy atakującego, który nie ma żadnego dostępu do wewnętrznej sieci. Każdą wykrytą podatność staramy się dodatkowo zweryfikować pod kątem tego, czy nie została już wykorzystana w przeszłości (ślady w bazach Threat Intelligence). Skan wewnętrzny wymaga odrębnej usługi pentestu manualnego z dostępem do sieci wewnętrznej.

Skanowanie automatyczne ma ograniczenia. Nie wykrywa logicznych błędów aplikacji, podatności wymagających autoryzacji, ani zagrożeń wewnętrznych (insider threat). Możliwe są wyniki fałszywie pozytywne (false positive) oraz fałszywie negatywne (false negative). W przypadku wyników niejednoznacznych zalecamy uzupełnienie skanu o manualne testy penetracyjne. Pełen zakres ograniczeń opisany jest w Regulaminie świadczenia usług.

Cyber Monitoring i Skanowanie najczęściej zamawiany jest razem z:

99,00 zł

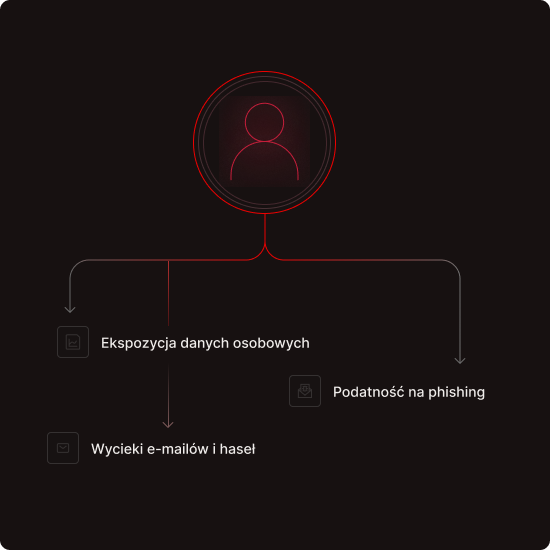

Sprawdza, jakie dane o kluczowych pracownikach są publicznie dostępne

499,00 zł

Sprawdza, jakie obowiązki firmy wynikają z wykrytych wycieków

749,00 zł

wszystkie trzy powyższe usługi w jednym pakiecie ze zniżką ~12%

Pełen raport ekspozycji w 48 godzin.