Wycena indywidualna

Cena zależy od zakresu testów, liczby aplikacji, czasu pracy pentestera i głębokości testowania. Wycena w 48 godzin od formularza.

lub 399 zł netto/msc

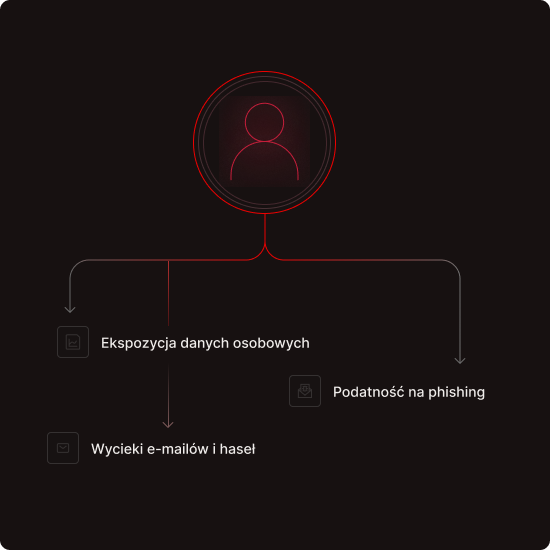

— ciągły monitoring osób

PROCES

PROCES

Kategorie podatności klasy OWASP Top 10

Injection, Broken Authentication, Sensitive Data Exposure i inne

Logika biznesowa aplikacji

Błędy autoryzacji między rolami, manipulacja parametrami, race conditions

API i integracje

REST/GraphQL, autoryzacja tokenów, walidacja danych wejściowych

Konfiguracja serwerów i infrastruktury wspierającej aplikację

Mechanizmy bezpieczeństwa

Szyfrowanie, zarządzanie sesjami, mechanizmy odzyskiwania hasła

Każdy pentest kończy się dwoma osobnymi raportami — jednym dla zarządu, drugim dla zespołu technicznego. To ten sam standard, który stosujemy we wszystkich naszych usługach, dopasowany do specyfiki testów manualnych.

Jak to działa?

01

Wypełniasz formularz, opisujesz aplikację, podajesz wybrany typ testów i preferowany termin. Otrzymujesz wycenę w 48 godzin roboczych z konkretnym czasem realizacji.

02

Online z naszym lead pentesterem. Ustalamy dokładny zakres testów, godziny dozwolone do testowania (jeśli aplikacja jest wrażliwa na przerwy), kontakt awaryjny w razie incydentu, wymagania dotyczące kont testowych.

03

Pentester pracuje na środowisku testowym (najlepiej staging — produkcja tylko za wyraźną zgodą i ze ścisłymi limitami). Codzienna komunikacja przez wybrany kanał (e-mail, Slack), natychmiastowe zgłaszanie znalezisk krytycznych.

04

05

01

Wypełniasz formularz, opisujesz aplikację, podajesz wybrany typ testów i preferowany termin. Otrzymujesz wycenę w 48 godzin roboczych z konkretnym czasem realizacji.

02

Online z naszym lead pentesterem. Ustalamy dokładny zakres testów, godziny dozwolone do testowania (jeśli aplikacja jest wrażliwa na przerwy), kontakt awaryjny w razie incydentu, wymagania dotyczące kont testowych.

03

Pentester pracuje na środowisku testowym (najlepiej staging — produkcja tylko za wyraźną zgodą i ze ścisłymi limitami). Codzienna komunikacja przez wybrany kanał (e-mail, Slack), natychmiastowe zgłaszanie znalezisk krytycznych.

04

05

Manualne testy penetracyjne wycenia się czasem pracy pentestera. Główne czynniki wpływające na wycenę:

Konkretną wycenę wraz z proponowanym harmonogramem otrzymasz po wypełnieniu formularza zapytania. W odpowiedzi proponujemy też kick-off meeting, na którym wspólnie doprecyzowujemy zakres przed rozpoczęciem prac.

Manualne testy penetracyjne realizowane są przez naszego CISO oraz zaufanego zewnętrznego dostawcę (certyfikowany pentester z OSCP/OSCE). Każdy test jest osobiście nadzorowany przez naszego CISO; klient zawsze otrzymuje jeden, ujednolicony raport sygnowany przez Ragnar Shield.

Manualne testy penetracyjne są niezbędne dla aplikacji krytycznych biznesowo, finansowych, medycznych, e-commerce powyżej pewnej skali oraz każdej aplikacji przetwarzającej dane wrażliwe lub osobowe. Standardowo wymagane przez audytorów ISO 27001, PCI DSS, SOC 2, a coraz częściej również przez dużych klientów korporacyjnych jako warunek podpisania umowy.

Polecane wykonanie pentestu raz w roku oraz po każdej istotnej zmianie aplikacji (nowy moduł, integracja z partnerem, migracja architektoniczna). Dla zaawansowanych zespołów bezpieczeństwa — również po wprowadzeniu istotnych zmian w infrastrukturze lub po incydencie bezpieczeństwa, jako weryfikacja, czy luka została skutecznie naprawiona.

Standardowo testy wykonujemy na środowisku staging lub testowym, które jest osobne od produkcji. Jeśli z jakiegoś powodu konieczny jest test na produkcji (rzadko), uzgadniamy ścisłe limity — godziny dozwolone, ograniczenia obciążenia, kontakt awaryjny po obu stronach. Pentest manualny jest znacznie ostrożniejszy niż skan automatyczny — pentester rozumie, gdzie kończy się weryfikacja, a zaczyna ryzyko zniszczenia danych.

Mamy procedurę postępowania: pentester natychmiast wycofuje się, dokumentuje sytuację bez ingerowania w dowody, kontaktuje się z naszym CISO i Tobą. Wspólnie decydujemy o dalszych krokach (zgłoszenie do CERT, do organu nadzorczego itp.). Pentest natychmiast jest zawieszany do wyjaśnienia.

Tak. Nasz CISO posiada certyfikaty CISSP-ISSMP, CISM, CISA oraz audytora ISO 27001 i ISO 42001. Współpracujący z nami pentester zewnętrzny posiada OSCP (Offensive Security Certified Professional) i wieloletnie doświadczenie w testowaniu aplikacji enterprise.

Tak. Raporty przygotowujemy zgodnie z wymogami i oczekiwaniami audytorów certyfikacyjnych. Format zawiera wszystkie elementy wymagane: zakres testu, metodologia, klasyfikacja CVSS, dowody, rekomendacje, status re-testów. Raport może być załącznikiem do dokumentacji audytowej.

Ragnar Shield diagnozuje i raportuje, ale nie świadczy usług wdrożeniowych — ta zasada dotyczy również pentestów. Dzięki temu raport jest bezstronny: nie mamy interesu w sztucznym zwiększaniu liczby znalezisk. Jeśli potrzebujesz partnera do naprawy znalezionych podatności, polecimy zaufany podmiot z naszej sieci.

249,00 zł

Kompleksowa diagnoza: technologia + ludzie

499,00 zł

Sprawdza, jakie obowiązki firmy wynikają z wykrytych wycieków

Analiza statyczna kodu uzupełnia testy działającej aplikacji

Wycena w 48 godzin. Re-test po naprawie wliczony.