PROCES

Każda firma rozwijająca własne oprogramowanie ma w kodzie podatności, których nie zna. Hardcodowane hasła i klucze API w repozytoriach, wykorzystywane biblioteki z znanymi podatnościami CVE, błędne walidacje danych wejściowych prowadzące do SQL injection, niewłaściwa kontrola uprawnień, niezabezpieczone endpointy API — to wszystko najczęstsze powody udanych ataków na aplikacje. Średni czas między wprowadzeniem podatności do kodu a jej zauważeniem to ponad 200 dni; w tym czasie kod trafia na produkcję, do klientów, do partnerów.

PROCES

SAST — analiza statyczna kodu źródłowego

Skanowanie kodu pod kątem podatności logicznych — SQL injection, XSS, CSRF, błędy autoryzacji, niewłaściwa walidacja, podatności klasy OWASP Top 10. Działa na poziomie samego kodu, bez konieczności jego uruchamiania.

SCA — analiza zależności (Software Composition Analysis)

Inwentaryzacja wszystkich bibliotek zewnętrznych (npm, pip, maven, composer) wykorzystywanych w aplikacji, z identyfikacją tych, które posiadają znane podatności CVE. Każda podatność oceniona pod kątem rzeczywistego wpływu na Twoją aplikację — nie wszystkie CVE w bibliotekach realnie zagrażają, kontekst ma znaczenie.

Secret scanning — wykrywanie sekretów w repozytorium

Skanowanie historii repozytorium pod kątem przypadkowo zacommitowanych haseł, kluczy API, certyfikatów, tokenów. Często kluczowe sekrety zostają w historii nawet po ich „usunięciu" w kolejnym commitcie — Git pamięta wszystko.

Wspierane języki i ekosystemy

JavaScript / TypeScript (Node.js, React, Vue, Angular), Python (Django, Flask, FastAPI), Java (Spring), C# (.NET), PHP (Laravel, Symfony), Ruby (Rails), Go. Inne języki — na zapytanie.

Jak to działa?

01

02

03

04

Konkretną wycenę otrzymujesz w ciągu 48 godzin od wypełnienia formularza zapytania — bez ukrytych kosztów, bez konieczności rozmowy telefonicznej na tym etapie.

Krytyczne podatności komunikujemy natychmiast — nie czekamy na koniec analizy. Otrzymujesz wstępną informację z opisem podatności i pilną rekomendacją działania, zanim wygenerujemy pełny raport. Naszą rolą jest pomóc Ci szybko zareagować, nie generować dramatyczne raporty po fakcie.

249,00 zł

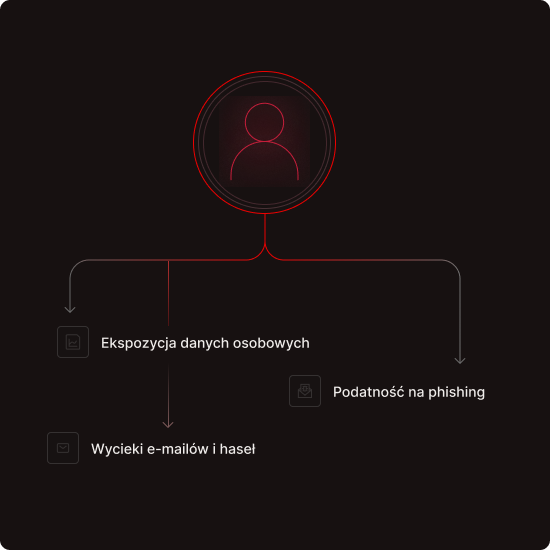

Kompleksowa diagnoza: technologia + ludzie

499,00 zł

Sprawdza, jakie obowiązki firmy wynikają z wykrytych wycieków

Wycena w 48 godzin. NDA na życzenie.

Wypełnij formularz — wycenę otrzymasz w ciągu 48 godzin roboczych. Im więcej informacji podasz, tym precyzyjniejszą ofertę przygotujemy. Nie potrzebujemy dostępu do kodu na tym etapie — wystarczy ogólny opis projektu.